Нельзя доверять даже кофеварке? Топ неожиданных хакерских взломов

Взломом компьютерных систем сегодня удивить сложно: новости об очередных хакерских атаках появляются регулярно. Однако далеко не всегда путь злоумышленников очевиден и прост, а потому и обнаружить его куда проблематичнее. Вместе с hoster.by собрали топ самых необычных способов добраться до защищенных (как будто) данных, и эти примеры демонстрируют, насколько иногда могут быть уязвимы информационные системы.

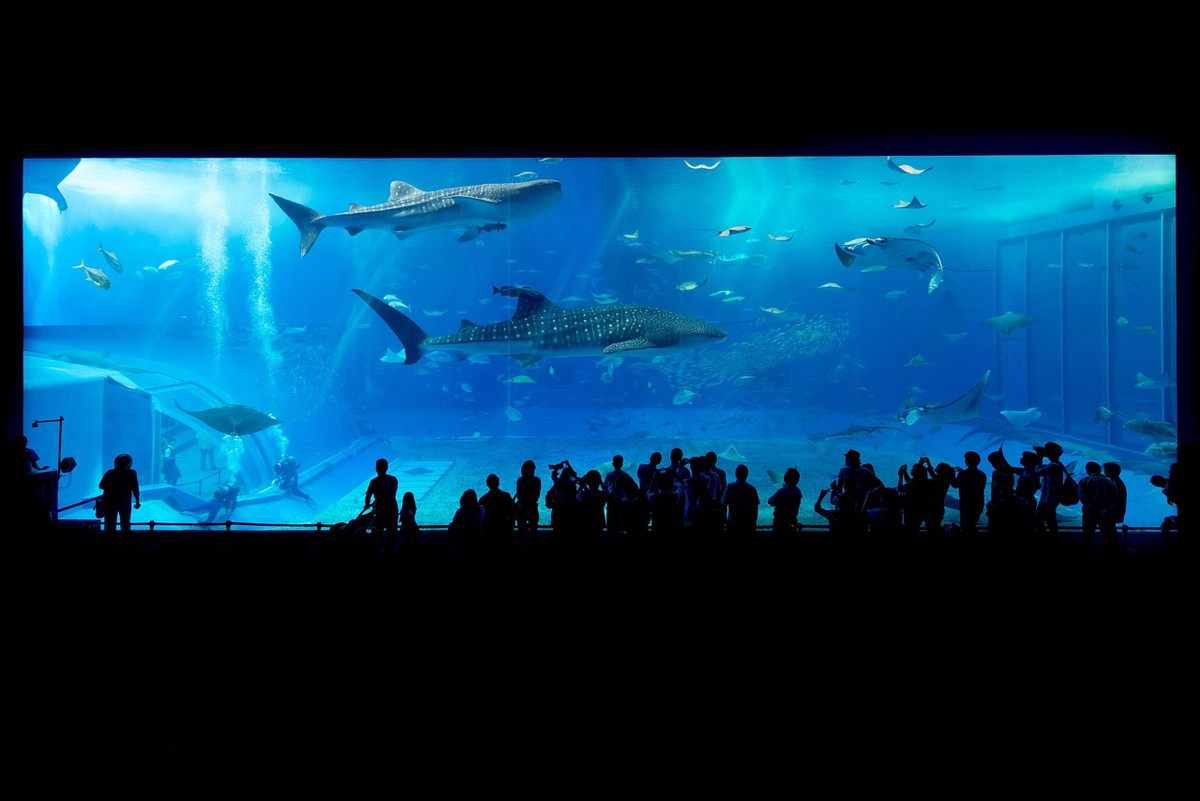

«Протекающий» аквариум, сливавший данные казино

Эта история случилась в 2017 году, когда концепция «интернет вещей» уже набирала популярность, но мало кто из пользователей думал о ее слабых сторонах. А вот хакеры не дремали и, как следовало из отчета компании Darktrace, специализирующейся на кибербезопасности, пробовали свои силы в небанальных задачах.

Целью хакеров стало британское казино, однако пробраться за брандмауэры и антивирусную защиту оказалось не так просто. Уязвимость злоумышленники все же нашли: слабым звеном стал умный аквариум, подключенный к интернету — для того, чтобы можно было удаленно регулировать температуру, следить за состоянием воды и подачей корма рыбкам.

Аквариум подключили в общую сеть, как и остальные электронные устройства, но никаких дополнительных мер для защиты не предприняли. Итогом стала утечка примерно 10 ГБ данных, которые отправились на удаленные серверы за границей. Правда, узнали об этом лишь тогда, когда информация начала циркулировать в даркнете, а Darktrace наняли для аудита сети.

Специалисты и обнаружили странно высокую сетевую активность аквариума: он зачем-то передавал данные северо-американского казино на удаленный сервер в Финляндии.

Правда, история получила необычный поворот: спустя какое-то время отчет о взломе пропал с сайта Darktrace, а во многих источниках, за редким исключением, сообщается, что никакой утечки не было.

Ситуация выглядит одновременно и парадоксально, и показательно: каждое новое устройство с доступом в интернет оказывается потенциальной брешью.

«Главная проблема IoT в том, что обычно такие устройства один раз настраивают и забывают, что это не просто холодильник или аквариум, а точка входа в инфраструктуру компании, — обращает внимание руководитель центра кибербезопасности hoster.by Сергей Самохвал. — При этом могут оставить пароль производителя вида admin:admin, широко открывая „входную дверь“ для хакеров. И если раньше устройства IoT использовали в основном для создания ботнетов, например Mirai, то уже теперь все чаще это именно мишень для входа в инфраструктуру.

В Беларуси умные вещи пока менее распространены, чем в Китае или странах ЕС, но это не снижает вероятность взлома. Последствия зависели бы от множества факторов. Например, если бы компания имела аттестованную систему защиты информации, которую сейчас обязаны иметь все, кто работает с персональными данными, то чувствительные данные наверняка не „утекли“ бы через аквариум».

Что делать, чтобы избежать риска? Рекомендует эксперт

Компаниям, которые хотят знать слабые места в своей инфраструктуре, можно периодически проводить пентесты с привлечением сторонних специалистов.

Самая, наверное, глупая уязвимость

Если бы эту историю рассказали хотя бы 10 лет назад, можно было бы все списать на незнание базовых правил кибербеза. Однако события произошли совсем недавно — в 2025 году, когда в ходу уже были чат-боты с ИИ. И именно один из них оказался слабым звеном (хотя кого мы пытаемся обмануть — слабым звеном был человек).

В деле оказались замешаны McDonald’s и компания Paradox.ai, которая поставляет продвинутые ИИ-решения для обработки резюме. Одного из ИИ-ботов по имени Olivia подрядили для работы на американскую сеть фастфуда, он ворочал данными о несметном количестве человек по всему миру: около 90% франчайзи использовали сервис подбора сотрудников McHire. В задачи Olivia, интегрированного в McHire, среди прочего, входило общение с потенциальными сотрудниками и сбор первичной информации о них: кто они, как их зовут, а также контактные данные, резюме и тест на профпригодность.

Пара исследователей в сфере кибербезопасности решила проверить, насколько защищен «иишный» чат-бот: Иэн Кэрролл и Сэм Керри сперва обратили внимание на фронтенд, то есть часть, видимую всем соискателям — ими они и прикинулись. Сперва эксперты забросали Olivia хитрыми запросами — промптами, пытаясь так обойти защиту. Не вышло. Зато через полчаса получилось отыскать путь к административной части бота и подобрать пароль — оказалось, это 123456. Так они нашли доступ к миллионам строк данных с пользовательской информацией.

Но так как Кэрролл и Керри были «добрыми хакерами», они сообщили об этом в Paradox.ai, а те быстро прикрыли дыру в безопасности. А потом уверяли, что никто, кроме исследователей, доступ к информации не получил. Да и не такая там якобы важная была информация. Тем не менее компания внесла изменения в алгоритм развертывания системы и повысила уровень безопасности.

Коварные кофеварки, требующие выкуп

Сразу две истории, в которых оказались замешаны умные кофеварки (да, им нужен интернет, чтобы приготовить кофе).

Один из кейсов подается как реальная ситуация, он случился на предприятии, которое занимается производством различной химии. Здесь имеется множество автоматизированных управляющих и контролирующих систем, не имеющих выхода вовне, все завязано на локальную сеть ради безопасности.

Сложностей, правда, добавляло использование очень устаревшего поколения операционной системы на местных компьютерах: это было продиктовано бюрократическими особенностями, не позволявшими отказаться от Windows XP. Тем не менее местные админы справлялись. Важным моментом является то, что все должно работать как часики: опасная химия и не менее опасные условия ее производства диктовали такие требования.

И вот в один из дней компьютеры, подключенные к локальной сети, оказались заражены вирусом-вымогателем WannaCry. В сети, которая, напомним, не имеет выхода в интернет, а в компьютерах нет разъемов для подключения внешних устройств и накопителей.

Администратор сети удаленно попросил инженеров отключить питание абсолютно всех ПК и заново включить — чтобы запустить восстановление из нетронутого вирусом образа ОС. С учетом того, что других зараженных WannaCry компьютеров не было, все прошло как по маслу. Но почти моментально вирус вновь начал блокировать ПК. Магия?

Сотрудник компании из комнаты контроля с зараженными ПК сказал, что не прочь попить кофе, пока IT-отдел раздумывает над дальнейшими действиями. Только вот ничего не вышло: на экранчике кофемашины также виднелась надпись с требованием выкупа от WannaCry.

Что произошло? При установке умных кофе-автоматов в офисе их необходимо было подключить к изолированной Wi-Fi-сети, однако их подключили к той, что имеет выход в интернет. Спустя некоторое время (когда вирус уже пробрался на кофемашины и выдавал ошибку, но на нее не обратили внимания) их подключили и к изолированной внутренней сети, после чего вирус и распространился. Чем все закончилось? Целостность и работоспособность сети восстановили, убрав, наконец, источник «заразы».

А спустя пару лет эксперты в области кибербезопасности в рамках эксперимента повторили такой способ взлома на других кофемашинах (жертвами стали аппараты в офисе NASA), проверив, существует ли уязвимость, — оказалось, никуда она не делась.

Мини-компьютер, который воровал данные о полетах на Марс

Раз уж заговорили о NASA, была у них и реальная утечка — куда более опасная, так как организовал ее настоящий злоумышленник. И по-своему уникальная.

Целью неизвестных тогда стала компьютерная сеть «Лаборатории реактивного движения» (Jet Propulsion Laboratory, или JPL) аэрокосмического агентства, а добычей хакеров оказались 500 МБ данных из 23 файлов, из которых два были связаны с подготовкой полетов на Марс. Причем хакер не особенно торопился: согласно позже опубликованному отчету, он находился в сети JPL в течение 10 месяцев!

Но как ему удалось? Инструментом проникновения стал мини-компьютер Raspberry Pi, принадлежавший сотруднику NASA. Судя по всему, девайс был просто личным устройством, однако в локальную сеть его подключили в обход правил. Тогда добавить новое устройство в сеть JPL можно было самостоятельно, а администратор в ручном режиме «потом» регулярно проводил аудит и вносил «новичков» в журнал учета или ограничивал доступ левым. Оказалось, правда, что делали это нерегулярно и без особого рвения, так Raspberry Pi и прижился.

Судя по всему, во время очередного сканирования сети на уязвимости хакер обнаружил подключенный и незащищенный мини-компьютер, а затем, используя скомпрометированную учетную запись сотрудника, начал незаметное путешествие по сети JPL. Спустя почти год его обнаружили, но, что было с Raspberry Pi и его владельцем, история умалчивает.

Взлом людей

Киберпанк в том или ином виде уже наступил, а социальная инженерия постепенно переходит на новый уровень: спасибо ChatGPT и всевозможным генеративным ИИ.

Эксперты по кибербезопасности постоянно пугают временами, когда мошенники смогут в режиме реального времени выдавать себя за кого угодно. Но, как показывает практика, эти времена уже наступили: в 2024 году сотрудник одной крупной международной корпорации стал жертвой невозможного еще недавно преступления, отдав неизвестным 25 миллионов долларов.

Но как? Вначале работник финансового отдела корпорации, находящийся в Гонконге, получил письмо якобы от топ-менеджера из штаб-квартиры в Лондоне. В письме говорилось о необходимости срочно и тайно перевести значительную сумму средств. «Фишинг», — подумал сотрудник, рассуждая здраво. Однако затем ему поступило сообщение с предложением устроить видеокол и обсудить все волнующие вопросы.

Начался созвон с участием «финансового директора из Лондона» и нескольких других «топов», и после разговора все опасения растаяли, а 200 миллионов гонконгских долларов (примерно $25 млн американских) ушли на указанный счет. Правда, затем выяснилось, что внешний вид и голоса всех участников совещания, за исключением жертвы, были созданы с помощью ИИ-моделей. Что потом? Деньги ушли, к делу подключилась полиция, о дальнейшей судьбе денег информации нет.

Да, сегодня насмотренный глаз, вероятно, распознал бы подделку 2024 года, но ведь и технологии совершенствуются. Потому в 2026 году такой вид «взлома людей» продолжают практиковать, хоть и в несколько измененном формате.

Так, поддельные боссы начинают созвоны, но почти в самом начале возникают «технические неполадки», для решения которых необходимо перейти по ссылке или выполнить какие-то действия на ноутбуке. Вот так жертвы сами устанавливают на компьютеры вирусы, бэкдоры и другое вредоносное ПО.

То есть хоть и раньше информацию нужно было перепроверять, теперь это нужно делать несколько раз. И все равно отличить реальность от ИИ-подделок очень сложно.

«ИИ обеспечивает огромный диапазон атак. С одной стороны, точечные и технически сложные атаки, как в примере с видеозвонком. С другой — автоматизированные и неприцельные „ковровые“ атаки ботов. Причем вероятность столкнуться с ними очень высока: тысячи подозрительных запросов к каждому сайту блокируются ежедневно», — рассказывает наш эксперт.

Что делать, чтобы избежать риска? Рекомендует эксперт

1. Если вы получаете звонок с просьбой или требованием вроде перевода денег от знакомых, важно связаться с человеком альтернативным способом: лучше всего просто перезвонить. Но стоит учитывать, что сейчас уже есть возможность входящего звонка со знакомого номера и с имитацией голоса реального человека, и в Беларуси это не редкость.

2. Важно всегда иметь актуальную версию движка сайта и подключать хорошие инструменты фильтрации трафика, особенно если ваш бизнес завязан на стабильную работу онлайн-ресурса. Такие инструменты все чаще используют ML для непрерывного обучения и более точной блокировки опасных запросов.

Гуманоидные роботы будут следить за вами

Заглянем немного в будущее. Скоро нас будут окружать гуманоидные роботы, если это не окажется очередным хайпом: в этом уверен Илон Маск и китайские инженеры, которые уже достигли серьезного прогресса. Представляете робота, который помогает по дому: моет посуду, загружает стиралку, управляется с пылесосом, следит за детьми и всячески развлекает вас без устали?

А вот эксперты по кибербезу видят в таких роботах не помощников, а очередную потенциальную угрозу сохранности данных. И уже изучают, какие виды взлома лучше предусмотреть заранее.

С технической точки зрения робот — это та же умная кофемашина, просто напичканная сенсорами, датчиками и камерами, и с вишенкой на торте — искусственным интеллектом. И у него есть слабые стороны. Например, эксперты обратили внимание на то, что роботы (на примере Unitree G) используют популярную беспроводную технологию BLE — один из видов повсеместного Bluetooth. Получается, что применяемые в нем протоколы можно взломать стандартными хакерскими методами — инъекцией кода «по воздуху» с последующим получением контроля над системой. И в этом случае робот превращается как минимум в наблюдателя, отправляющего данные возможным злоумышленникам, шпиона, а то и хуже.

«Слабое место в защите всегда одно и то же — человек. Во-первых, даже в технически защищенных системах имеет место человеческий фактор: слабые пароли, забытые открытые порты и временные учетные записи для тестовых работ, фишинг, — объясняет Сергей Самохвал из hoster.by. — А еще частая проблема в том, что инфобезопасность в принципе откладывается на неопределенный срок — пока не произойдет утечка или другой инцидент. В Беларуси до сих пор бытует мнение, что если компания небольшая, то их данные „никому не нужны“. Как показывает практика, это не так: большинство кибератак сегодня автоматизированы и не нацелены на конкретный проект».

Партнер проекта – hoster.by

— Защищенная инфраструктура.

— Облачные решения.

— IT-аутсорсинг.

— Собственный Центр кибербезопасности.

— Аттестация систем защиты информации.

— Пентест.

Есть о чем рассказать? Пишите в наш телеграм-бот. Это анонимно и быстро

Перепечатка текста и фотографий Onlíner без разрешения редакции запрещена. ga@onliner.by