Что такое DDoS-атаки, как они выводят из строя интернет-инфраструктуру целых стран и можно ли от них защититься

В сети часто встречается примерно такое оправдание от владельцев веб-сайтов, которые практически в одночасье перестают нормально открываться: «Нас ддосят, делаем все возможное для скорейшего восстановления». Но что это вообще означает — DDoS-атака? Разбираемся вместе с CloudVPS, а заодно выясняем: когда именно они появились, как эволюционировали, к каким последствиям приводили и что следует знать, чтобы ресурс мог им противостоять.

DDoS-атака — что это вообще?

Такое формальное определение предлагается в сети: «DoS — хакерская атака на вычислительную систему с целью довести ее до отказа, то есть создание условий, при которых добросовестные пользователи системы не смогут получить доступ к предоставляемым системным ресурсам (серверам) либо этот доступ будет затруднен».

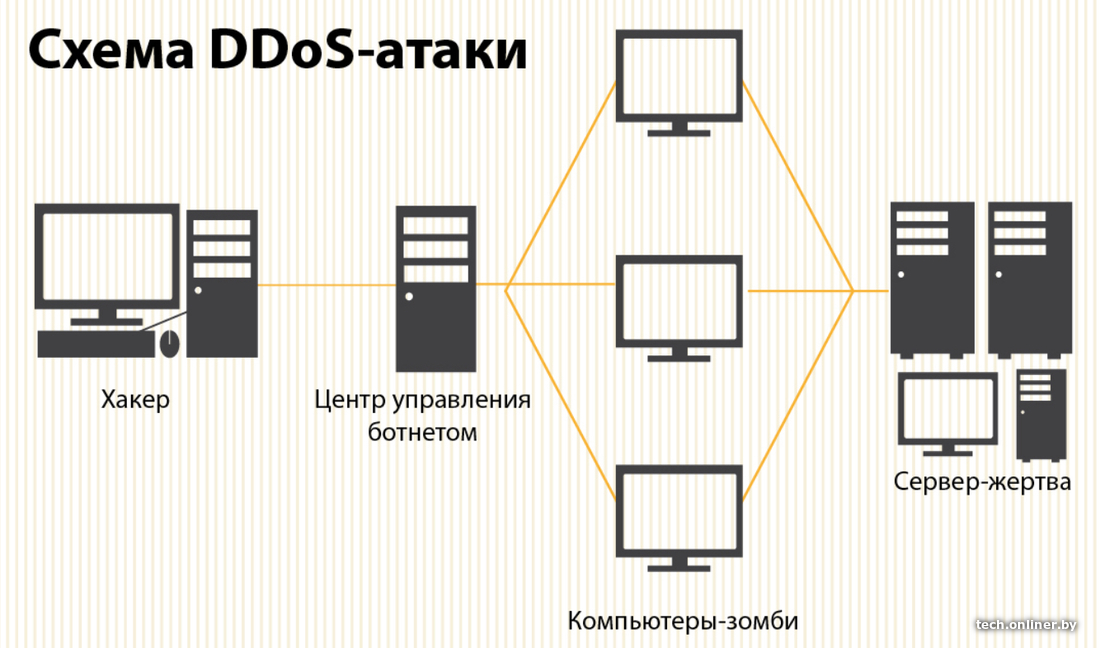

Проще говоря, это тип атаки на интернет-ресурс (не важно — частный или правительственный), при котором пользователи не могут получить к нему доступ. Сайт просто не откроется через браузер, или на это уйдет слишком много времени (условно, счет пойдет на десятки минут, а не секунды). Как этого достигают? С подконтрольных хакеру устройств запускается множественное обращение к веб-сервису, на котором «хостится» ресурс, — система не выдерживает резкого и неожиданного наплыва и выходит из строя. Главная цель DDoS-атаки — в перегрузке системы огромным количеством запросов на вход.

Можно провести еще более простую, «бытовую» параллель. Скажем, вы собираетесь поехать на машине на концерт любимой группы — всего запланировано присутствие около десяти тысяч слушателей. При этом на площадку, где будет проходить концерт, ведет всего одна дорога — организаторы заранее проверили, что магистраль справится с таким трафиком, но явно не бóльшим. Но в день концерта на магистрали появляется дополнительные десять тысяч человек на машинах — быстро образуется затор. В результате никто не достигает планируемых пунктов назначения: ни едущие на концерт фанаты, ни «дополнительные» люди.

Но важно понимать: при DDoS-атаке эти «дополнительные» десять тысяч человек на машинах образуются на дороге не просто по стечению обстоятельств — их специально направляет туда злоумышленник (то есть определенным образом задействует подконтрольные ему устройства для генерации запросов на вход).

Количество DDoS-атак будет только расти? Похоже, что да

Термин DDoS расшифровывается так: Distributed Denial of Service, или распределенная атака типа «отказ в обслуживании». Согласно информации корпорации Cisco, еще в 2019 году по всей планете фиксировали десять миллионов DDoS-атак.

И из года в год их количество будет расти. По прогнозам Cisco, к 2023-му ожидается уже порядка 16 миллионов DDoS-атак в год. Впрочем, кроме количества растет и их мощность: в сети находится все больше устройств, которые недоброжелатели способны «сделать зомби» и использовать в собственных целях. Объясняем: крупные атаки производятся с помощью так называемых ботнетов — от robot (робот) и network (сеть). То есть ботнеты представляют собой «единую сеть зараженных вредоносным ПО устройств — компьютеров, ноутбуков, смартфонов, IoT-девайсов, — которые управляются человеком» (определение приводит vpnoverview.com).

В «Лаборатории Касперского» уточняют: «компьютерами-зомби» такие устройства называют в том числе потому, что их владельцы могут даже не подозревать, что аппараты заражены троянскими программами (признавайтесь: наверняка хотя бы раз вы устанавливали на ПК непроверенную антивирусом программу? Зачастую именно так ботнеты «заносятся» на компьютеры) и используются удаленно для DDoS-атак третьими лицами.

Насколько мощными могут быть DDoS-атаки?

Считается, что DDoS-атаки мощностью даже в 1 Гбит достаточно, чтобы как минимум частично парализовать работу стандартного предприятия или небольшого веб-сервиса. Фиксируются ли при этом более масштабные и мощные атаки? Еще как.

Например, в 2017 году на сайт одного государственного органа Беларуси осуществили DDoS-атаку мощностью в 2 Гбит сроком в 120 минут. В итоге последовал отказ в обслуживании не только сайта этого госоргана, «но и других ресурсов, расположенных на этом же виртуальном сервере». А в 2020-м, по информации Национального центра реагирования на компьютерные инциденты, ряд государственных ресурсов «подвергся серии атак общей мощностью в 203 Гбит/с».

Но и это не предел. В 2016 году ботнет Mirai сумел положить блог американского журналиста, занимавшегося расследованиями дел киберпреступников. Правда, для этого боту пришлось задействовать мощность в 623 Гбит/с — рекордное на тот момент значение. По неподтвержденной информации, позже через Mirai хакеры также нанесли удар по одному из хостинг-провайдеров в Европе, задействовав при этом трафик в ошеломительные 1,1 Тбит, генерируемый 145 тысячами IoT-устройств (системы умного дома). Этот показатель и сегодня является не побитым.

В прошлом году о «крупнейшей в истории интернета» DDoS-атаке заявил «Яндекс». По словам представителей компании, им тогда удалось отразить атаку на серверы мощностью более чем в 20 миллионов RPS (количество запросов, получаемых сервером за одну секунду). Из совсем недавнего — DDoS-атака уже на 26 миллионов RPS. И судя по заявлению Cloudfare (известная компания, предлагающая защиту от DDoS-воздействия), ее зафиксировали в июне нынешнего года.

Кибератака на Эстонию, длившаяся три недели

Еще одним знаковым примером считается массированная DDoS-атака на интернет-инфраструктуру Эстонии, случившаяся в 2007 году. Только тогда появилось понимание, что целью хакеров могут становиться не только отдельные организации (не важно — частные или государственные), но и вся интернет-инфраструктура целиком.

Точной информации о мощности воздействия нет, но в этом случае речь скорее не про «производительность» атаки, а про ее сроки — около трех недель, с разной интенсивностью. Тогда работали ботнеты, рассылающие огромные объемы спама и заливающие сеть непрекращающимися запросами. В итоге пострадали сферы торговли (кассовое и платежное оборудование работали со сбоями), почтовые сервисы, другие каналы информации оказались забиты. «Именно тогда правительства многих стран задумались о создании полноценных подразделений по борьбе с воздействиями такого толка», — уточняется в сети.

Как защититься от DDoS-атак?

Об этом мы говорим с Олегом Свирчевым, специалистом CloudVPS. По словам Олега, DDoS-атаки, как правило, ведутся на несколько категорий сайтов. Среди них — интернет-магазины, проекты «игровой тематики» (серверы популярных онлайн-игр вроде CS:GO или Minecraft), а также ресурсы госучреждений.

— Основная задача DDoS-атаки — отключение возможности пользоваться сайтом на длительный срок, особенно во время так называемого высокого сезона (в случае с интернет-магазинами). Недоступность веб-сайта может негативно влиять на его позиции в поисковых системах, поэтому DDoS-атаки могут использоваться как черные SEO-методы в отношении конкурентов, — уточняет эксперт.

— Есть понимание, какие суммы может потерять малый и/или средний бизнес в Беларуси от такого рода воздействия?

— Таких данных у нас нет, да и быть не может: это все достаточно индивидуально. К тому же мало кто захочет раскрывать эту информацию, особенно крупные компании. Но в случае с интернет-магазинами (с точки зрения бизнеса) подсчет получится упростить. Например, можно посчитать количество средних продаж за один день и узнать точное время недоступности сайта. Исходя из этого получится оценить, сколько продаж не произошло из-за DDoS-атаки.

— Можете дать несколько советов обычным пользователям, как защититься от DDoS-воздействия? Проще говоря, как обезопасить свои гаджеты от использования ботнетами.

— Что касается личных устройств, инструкции всегда стандартные: не открывайте подозрительные ссылки из электронных писем и соцсетей, старайтесь вовремя обновлять ПО аппаратов до актуального состояния и не устанавливайте бесплатные версии программ от непроверенных разработчиков.

— На какие моменты обратить внимание владельцу бизнеса при выборе компании, предлагающей защиту от DDoS-атак?

— В первую очередь следует понять, нужна ли такая защита вообще, случались ли атаки на ресурс клиента в прошлом. В Беларуси это скорее редкость из-за относительно небольшого рынка — в большинстве случаев специализированная дорогостоящая защита может и не понадобиться. Но если она все-таки нужна, лучше изначально использовать хостинг с защитой уровня L7 (на L7 происходят атаки на прикладном уровне приложений. — Прим. Onlíner). Стоит сразу оговорить этот момент с хостинговой компанией. В крайнем случае можно использовать в качестве защиты сервис Cloudflare — он помогает с защитой от мелких атак.

Партнер проекта — CloudVPS

Бесплатное базовое администрирование по умолчанию для всех услуг. В услугу входят: первоначальная настройка сервера, установка ПО, диагностика, перенос и восстановление информации.

CloudVPS — это:

• NVMe-диски,

• резервное копирование,

• бесплатный SSL-сертификат.

Спецпроект подготовлен совместно с ООО «Единые решения», УНП 192975917.

Наш канал в Telegram. Присоединяйтесь!

Есть о чем рассказать? Пишите в наш телеграм-бот. Это анонимно и быстро

Перепечатка текста и фотографий Onlíner запрещена без разрешения редакции. dm@onliner.by